Benutzerkontensteuerung (UAC) richtig einsetzen . Mai 2. 01. 0Kein Feature von Windows Vista ist so umstritten wie die Benutzerkontensteuerung (User Account Control, UAC).

Gleichzeitig wird aber auch keine Funktion so stark missverstanden wie diese Sicherheitseinstellung. Da Windows Server 2. Code beruht wie Vista, ist es auch f. Sie stellt weder einen universellen Schutz vor sch. UAC ist ein Baustein in dem umfassenden Sicherheitskonzept von Windows Vista und Windows Server 2. Komponenten wie Virenscanner, eine Firewall und nat. Und: Selbst das stark erweiterte Vista- Schutzkonzept ist nat.

The Wake On Lan Tool 2 is the successor of the Wake On Lan Tool Classic. The Wake On Lan Tool 2 is a complete rewrite of the successful classic version with over. Tipp:Artikel wurde am 31.05.2013 überarbeitet (Der Windows 7 Teil)! Weitere Änderungen zu VMware View Horizon bzw. Darum geht es im Folgenden. Wie UAC arbeitet: Voraussetzungen. Die Benutzerkontensteuerung nutzt einige Komponenten, die schon im Ursprungsdesign von Windows NT umgesetzt wurden, f. Schon im ersten NT- Release 1.

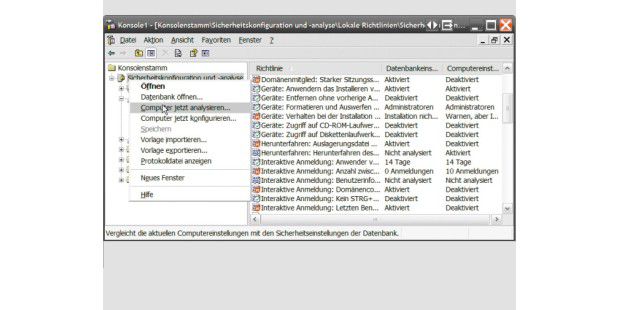

Fokus auf ein leistungsf. Bei der Anmeldung eines Benutzers wird seinem Konto ein Access Token zugeteilt, das in der gesamten Arbeitssitzung dar. Weiterhin sind im Token alle Systemrechte (auch Privilegien genannt) vermerkt, die dem Benutzerkonto vom Administrator verliehen wurden – beispielsweise das Recht, die Systemzeit zu . Bei jedem Zugriff auf eine Funktion oder ein Objekt pr. Diese Technik ist sehr effizient, denn sie erfordert zur Pr. Dadurch hat ein Prozess nicht mehr, aber (in der Regel) auch nicht weniger Rechte als der Benutzer, der es aufruft. Zwar gibt es auch Spezialit. Wer Mitglied der Gruppe . Dabei gilt das Prinzip des Kumulierens: Ist ein Benutzer Mitglied mehrerer Gruppen, so entsprechen seine effektiven Berechtigungen der Kombination aller Berechtigungen der verschiedenen Gruppen. Windows konnte schon immer sicher sein.

Version: 14.0.3.350 Update: 15.05.2014 Downloads: 507 Softwareart: Shareware Sprache: Multi-Language System(e): Windows 7, Windows 8, Windows Vista, Windows XP.Von der ersten NT- Version an hatte Windows ein Sicherheitssystem, das in vielen Aspekten State of the Art war oder andere Produkte sogar . Die Zugriffskontrolle sch. Problematisch war aber besonders die Standardeinstellung direkt nach der Installation: Das einzige vorhandene Konto ist zun. Da ihre Applikationen so fast niemals vom Betriebssystem an Aktionen gehindert werden, f. In der Folge sehen sich Netzwerkadministratoren oft gezwungen, den Benutzern administrative Rechte zu erteilen, wenn sie mit solchen Applikationen arbeiten m. Doch dieser Aufwand ist vielen zu hoch, weil das Arbeiten als Admin so sch. Gleichzeitig k. Microsoft entschied sich daher bei der Entwicklung von Windows Vista f. Sollte es tats. Wie funktioniert das? Bei aktivierter Benutzerkontensteuerung wird aus dem Access Token eines Benutzers, der sich anmeldet, jede Mitgliedschaft in einer der kritischen Systemgruppen entfernt. Einfach anwendbare Lösungen für Cross-Plattform Datenverlust-Prävention (DLP), Gerätekontrolle und Mobile Device Managementile Device Management. Schutz für. In der Datenschutzerklärung von Microsoft wird erläutert, welche persönlichen Daten von Microsoft erfasst werden und wie das Unternehmen sie verwendet.

Auch einige direkt zugewiesene Systemprivilegien werden aus dem Token gestrichen. Auf diese Weise wird aus einem Administratorkonto in der Arbeitssitzung ein Benutzerkonto. Mitgliedschaften in Nicht- Systemgruppen, die den Zugriff auf Daten steuern, sind davon nat. In diesem Moment kommt die (von manchen als nervig empfundene) UAC- Nachfrage: Windows dunkelt den Bildschirm ab und blendet ein Dialogfenster ein. Der Benutzer kann in dieser Situation nichts anderes tun und muss die Frage beantworten. Technisch wird dies durch einen Trick erreicht: Windows schaltet auf einen anderen Desktop um und blendet das Aussehen des . Da dieser UAC- Desktop speziell gesch. Oder aber das Konto hat eigentlich die n. Hier sind in der Folge unterschiedliche Aktivit. Da diesem Konto nicht einfach so Adminrechte verliehen werden k. Gelingt dies, so startet Windows den angeforderten Prozess mit diesem Konto (der Prozess verf. Die Technik dahinter entspricht im Wesentlichen der . Sie ist hier allerdings f. Gedacht ist dieses Verfahren also einerseits f. Man nennt diese Technik daher auch . Andererseits ist der Ansatz aber nat. Sofern das aufgerufene Programm keine Adminrechte ben. Sobald eine solche Applikation mit einem anderen Konto gestartet ist und dem Benutzer zur Verf. Genau dieser Fall ist aber der Grund, warum UAC . In dieser Situation wird, wie oben beschrieben, das Access Token f. Ruft der Benutzer nun eine Funktion auf, die erh. Der angezeigte Dialog ist aber ein anderer: Er erlaubt nicht die Angabe eines anderen Kontos, sondern er fordert nur zur Best. Der Grund liegt auf der Hand: Eigentlich hat das Konto ja ausreichende Rechte, es kann nur nicht darauf zur. Der Administrator best. Es kann aber auch sein, dass die Applikation mit diesem System nicht umgehen kann und daher ausdr. Unter Windows Vista hat das normalerweise keine Auswirkungen, denn dieses Konto kann nicht f. Stattdessen werden bei der Installation ein oder mehrere neue Konten angelegt, die der Gruppe . Solche neu angelegten Konten werden durch UAC gesch. Windows Server 2. Das ist auch gut so, denn Server werden v. Auch unter Windows Server 2. Benutzerkontensteuerung: Meldet sich ein anderes Konto an (lokal oder in der Dom. Um sie aktiv zu nutzen, sollte man einige Einsatzf. Erkennbar ist dies an dem bunten Schutzschild- Symbol, das die entsprechende Funktion oder den zust. Klickt man darauf, so erscheint der UAC- Dialog, und danach geht es weiter. Angepasste Vista- Programme. Anwendungen oder Hilfsmittel, die im Bewusstsein der UAC f. Daraus folgt, dass die meisten Installationsprogramme immer mit einem Administratorkonto aufgerufen werden m. Um dies zu vereinfachen, enth. Dies ist nur der einfachste Mechanismus, es gibt aber noch Weitere (N. In manchen F. Folgerichtig werden administrative Vorg. Die Abhilfe ist auch hier, das CMD- Fenster per Rechtsklick als Administrator zu . Der schnellste Weg, dies zu tun, ist in den meisten F. Diese Kritik ist in der Regel aber unberechtigt. Nur wenn Systemeinstellungen ge. Erfahrungsgem. Und wer ehrlich ist, wird zugeben, dass bei . Dadurch soll Druck auf die Softwarehersteller ausge. Woran liegt nun dies? Wenn der Desktop dann fertig ist, verf. Nun darf der Explorer aber aufgrund interner Sicherheitseinschr. Die Auswirkung dieses Umstands ist tats. In der Praxis ist die Abhilfe f. Administrative Arbeiten werden dann, wie oben beschrieben, mit einem separaten Konto angesto. Zu diesem Zeitpunkt hat der Benutzer schon das eingeschr. Das Verfahren beschreibt folgender Artikel im Abschnitt . Bisher ist zwar kein Weg bekannt geworden, wie eine Schadsoftware den gesch. Im Fall der . Da die einzige Kontrolle f. Es bleibt also von wesentlicher Bedeutung, neben UAC weitere moderne Sicherheitsmechanismen (Virenscanner, Firewall usw.) und vor allem aufmerksames Verhalten einzusetzen. Diese Argumentation funktioniert aber . Da ein lokaler Admin aber beliebigen Unfug mit seinem System anstellen kann, bleibt es das Ziel, in professionellen Netzwerken den Benutzern keine Administratorrechte zu geben. Entwickler hingegen sollen durch die UAC- Nachfrage daran erinnert werden, dass sie bei der Softwareentwicklung keine Adminrechte beim Benutzer voraussetzen sollten. Fazit: UAC richtig einsetzen. UAC ist nur ein Baustein in der technischen Umsetzung von Sicherheitskonzepten – aber ein wichtiger und aus meiner Sicht insgesamt ein guter. Es hat seine Grenzen und T. Meine allgemeine Empfehlung lautet, sich darauf einzulassen und UAC nicht abzuschalten. Ich habe sehr gute Erfahrungen damit gemacht, im Normalbetrieb ein . Es erfordert ein wenig Gew. IT- Sicherheit in Rechnersystemen und - netzwerken lernen im Fernkurs der SGDFast jedes Unternehmen wurde schon einmal Opfer von Viren, W. Das Gleiche gilt f. Die Folgekosten gehen in die Millionen. Komplette IT- Systeme k. Und das kann sich kein Unternehmen leisten. Mittlerweile muss jede Firma eine offensive Sicherheitspolitik betreiben, Sicherheitsrichtlinien und - konzepte erstellen und diese wirkungsvoll umsetzen. Dringend werden daf. Dieser Kompaktkurs macht Sie schnell und au. Zum Beispiel als PC- Betreuer/in, Netzwerkadministrator/in, Netzwerkmanager/in, Web- Master usw.. Sie selbstst. Durch den Kurs er. Sie baut auf Ihrer bisherigen Berufserfahrung auf und bietet Ihnen die Chance zum Aufstieg. Sie lernen, wie Sie firmeninterne Rechnersysteme und - netzwerke im Hinblick auf Datensicherheit sch. Und zwar gegen. Der Lehrgang deckt dabei alle wichtigen Bereiche ab, die Sie als Experte f. Dort erarbeiten Sie ein komplettes Sicherheitskonzept. An ihm probieren Sie aus, wie Sie Angriffe von innen und au. Um Verteidigungsmechanismen besser zu verstehen, schleusen Sie im Seminar sogar selbst Trojanische Pferde ein. Andere Weiterbildungsinstitute bieten in der Regel nur Kurz- Seminare zu Teilgebieten aus diesem Kurs an. Mit der SGD hingegen erwerben Sie das komplette Know- how aus einer Hand. Sie wissen von A bis Z, wie Sie vorgehen m. Am Kursende sind Sie deshalb sofort im IT- Sicherheitsmanagement einsatzf. Sie haben Fragen? Jetzt kostenlos anrufen: 0. Einf. Die Nutzung ist nicht erforderlich, um das Lehrgangsziel zu erreichen. Um am Kurs erfolgreich teilzunehmen, brauchen Sie den Realschulabschluss und gute PC- Kenntnisse. Der Kurs dauert 7 Monate. Denn wir bieten Ihnen einen Betreuungsservice von 1. Monaten. Dieser Service ist bereits in Ihrer Studiengeb. Eine weitere kostenlose Verl. Durch eine schriftliche Pr. Dieses stellen wir Ihnen auch als international verwendbares SGD- Certificate aus. Beide Abschl. Der Lehrgang IT- Sicherheit in Rechnersystemen und - netzwerken ist von der Staatlichen Zentralstelle f. Sie haben ein gesetzliches Widerrufsrecht von 1. Tagen. Sollten Sie nicht . Wenn Sie Ihren Fernlehrgang fortsetzen, z.

0 Comments

Leave a Reply. |

AuthorWrite something about yourself. No need to be fancy, just an overview. Archives

November 2017

Categories |

RSS Feed

RSS Feed